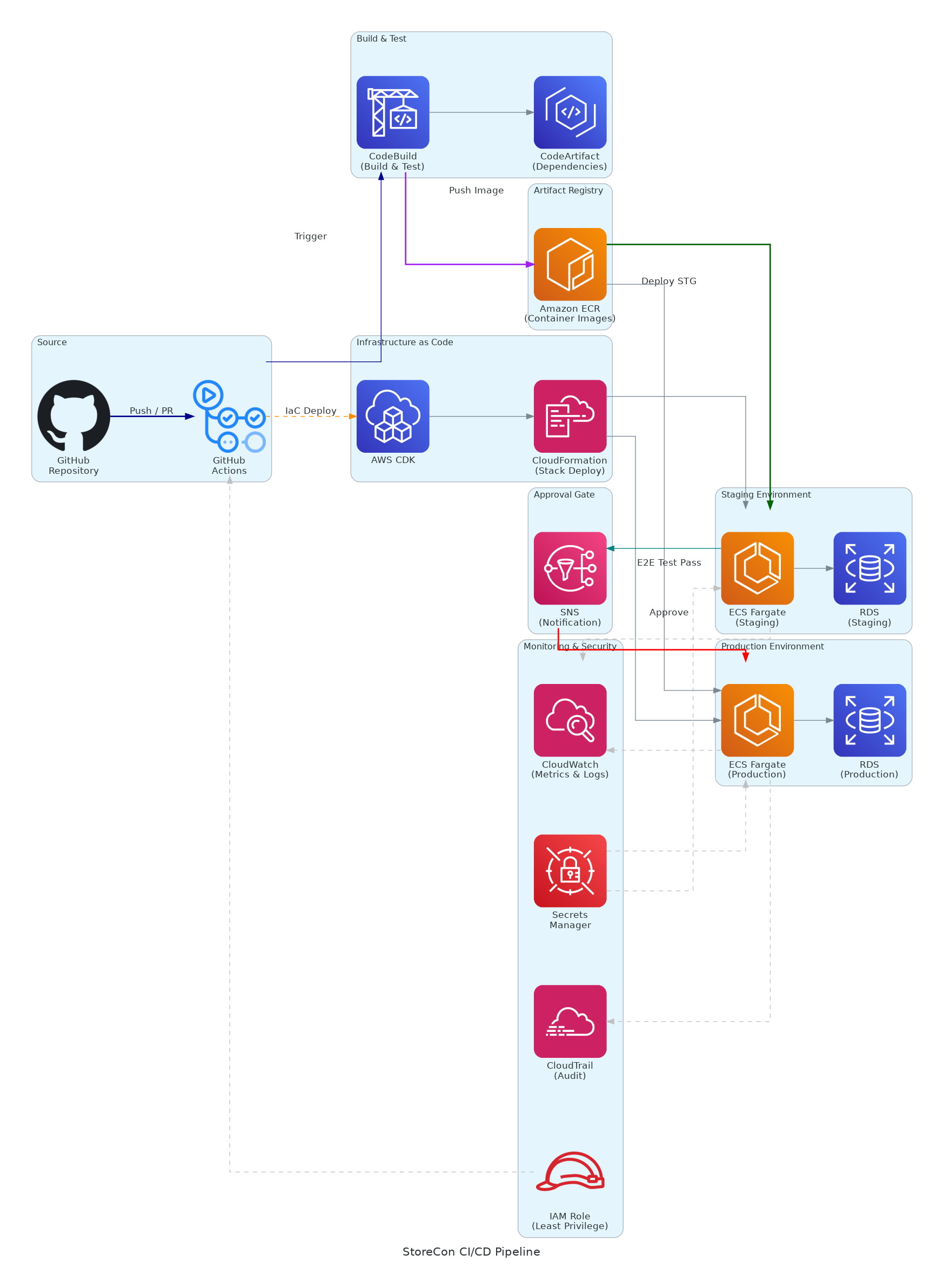

コンビニストコンAWS移行案件における CI/CD パイプラインの構成図です。GitHub Actions をトリガーとし、AWS CodeBuild でビルド・テスト、ECR でコンテナイメージ管理、ECS Fargate への Blue/Green デプロイを実現します。

本番デプロイ前に SNS 通知 + 手動承認ゲートを設け、安全なリリースフローを確保しています。インフラは AWS CDK + CloudFormation で IaC 管理します。

| ステージ | サービス | 用途 |

|---|---|---|

| Source | GitHub / GitHub Actions | コード管理、パイプライントリガー |

| Build | AWS CodeBuild | ビルド、単体テスト、結合テスト |

| Build | AWS CodeArtifact | 依存パッケージのプライベートリポジトリ |

| Artifact | Amazon ECR | コンテナイメージの保存・バージョン管理 |

| IaC | AWS CDK / CloudFormation | インフラ定義・スタック管理 |

| Deploy | ECS Fargate (STG / PRD) | コンテナ実行環境(サーバーレス) |

| Deploy | Amazon RDS (STG / PRD) | リレーショナルDB(環境分離) |

| Approval | Amazon SNS | 本番デプロイ前の通知・承認ゲート |

| Monitor | CloudWatch | メトリクス監視・ログ集約 |

| Monitor | CloudTrail | API操作の監査ログ |

| Security | Secrets Manager / IAM Role | シークレット管理・最小権限ポリシー |

ap-northeast-1 (東京) リージョン基準の月額概算。実際の費用は利用量により変動します。為替レート: $1 = 150円

| サービス | 構成 | Dev (月額) | Prod (月額) |

|---|---|---|---|

| CodeBuild | ビルド環境 (general1.small) | $5-15 (750-2,250円) | $15-50 (2,250-7,500円) |

| ECR | コンテナイメージ保管 | $3-5 (450-750円) | $5-10 (750-1,500円) |

| CodeArtifact | パッケージリポジトリ | $1-3 (150-450円) | $3-5 (450-750円) |

| ECS Fargate | デプロイ先 (2タスク) | $20 (3,000円) | $40-80 (6,000-12,000円) |

| RDS | アプリケーションDB | $50-100 (7,500-15,000円) | $200-400 (30,000-60,000円) |

| CloudFormation | IaCデプロイ | $0 (無料) | $0 (無料) |

| Secrets Manager | シークレット管理 | $1-2 (150-300円) | $2-3 (300-450円) |

| SNS | 通知 | $0-1 (0-150円) | $0-1 (0-150円) |

| CloudWatch | ログ + メトリクス | $5-10 (750-1,500円) | $10-20 (1,500-3,000円) |

| CloudTrail | 監査ログ | $0-2 (0-300円) | $2-5 (300-750円) |

| 合計 | $85-158 (約12,750-23,700円) | $277-574 (約41,550-86,100円) | |

前提条件: Dev=日次ビルド10回程度、Prod=本番デプロイ含む。RDSはAurora Serverless v2想定。

コスト最適化: CodeBuildのビルドキャッシュ活用でビルド時間短縮。ECRのライフサイクルポリシーで古いイメージ自動削除。Dev環境はスケジュール停止で50%削減可。

1. 承認ゲート付きプロモーション

STG→PRD昇格時にSNS通知による人的承認を挟むことで、自動化の利便性と本番環境の安全性を両立。意図しないデプロイを防止。

2. 環境分離(STG / PRD)

ステージングと本番でECS Fargate・RDSを完全に分離。同一パイプラインから同一イメージをデプロイすることで「STGで動いたがPRDで動かない」問題を排除。

3. IaC(AWS CDK)によるインフラ管理

CloudFormationスタックをCDKで生成し、インフラの変更もコードレビュー対象に。環境差分の発生を防ぎ、再現性を担保。

4. シークレット管理の一元化

Secrets ManagerでDB接続情報・APIキー等を集中管理し、コードやCI設定にシークレットをハードコードしない。IAM Roleベースの最小権限アクセス。

5. 監査ログの自動取得

CloudTrailで全API操作を記録。パイプラインの「誰が・いつ・何を」デプロイしたかを追跡可能にし、コンプライアンス要件に対応。

Powered by AWS Diagram MCP Server