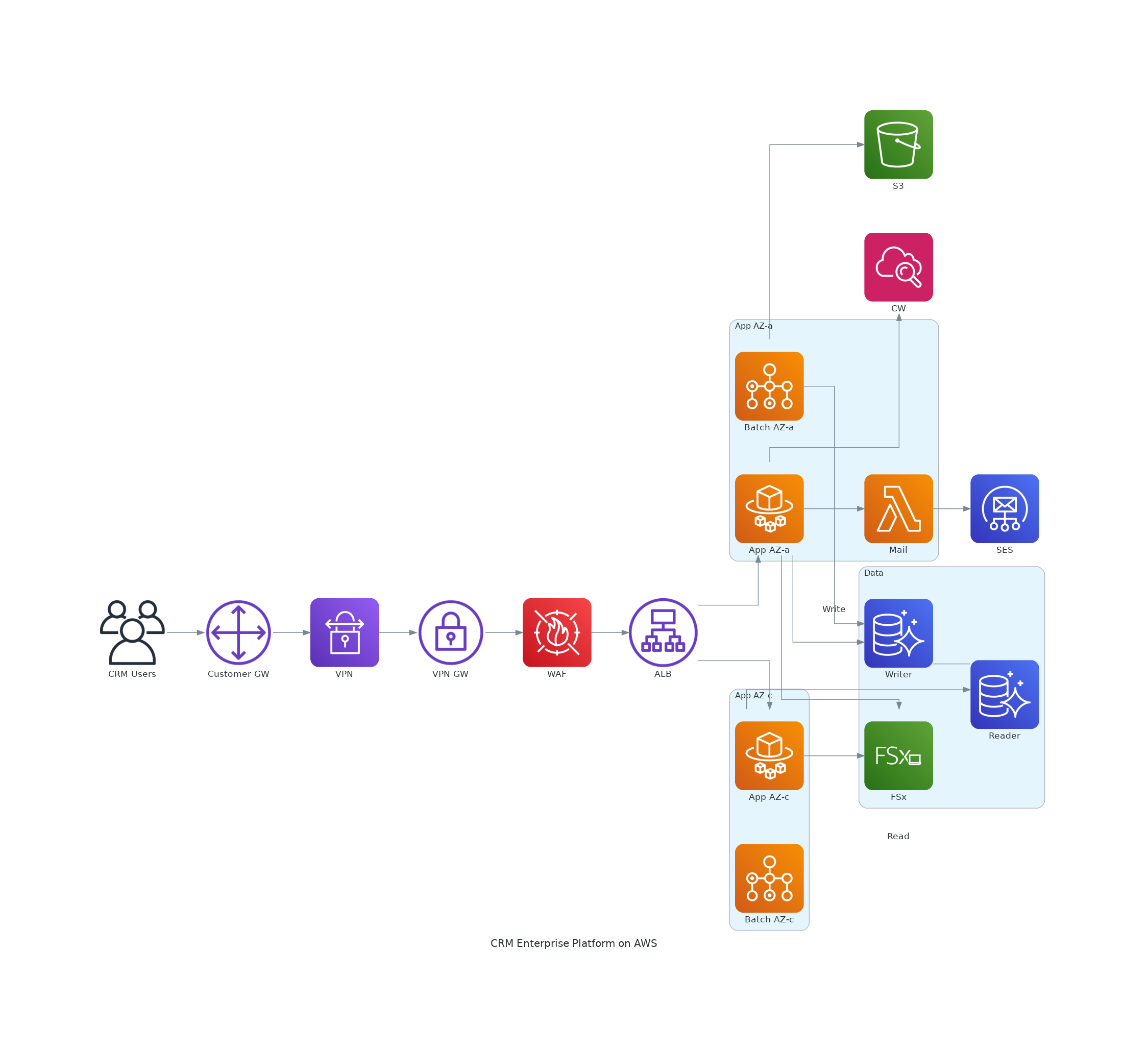

CRM基幹システムをAWS上で運用するためのエンタープライズアーキテクチャ。社内ユーザーはSite-to-Site VPN経由でプライベートサブネット上のアプリケーションにアクセスする。マルチAZ構成(AZ-a / AZ-c)で高可用性を確保し、アプリケーションサーバー・バッチサーバー・メールサーバー・ファイルサーバー・DBサーバーの5種のサーバーロールをAWSマネージドサービスで実現する。

Windows環境のファイルサーバーはAmazon FSx for Windows File Serverで対応し、SMBプロトコルでのアクセスを維持。メール送信はAmazon SESを採用し、Lambda経由でトリガーする。

| レイヤー | AWSサービス | 用途 |

|---|---|---|

| VPN接続 | Site-to-Site VPN / VPN Gateway / Customer GW | 社内ネットワークとAWSをIPsecトンネルで閉域接続 |

| エッジセキュリティ | AWS WAF | SQLインジェクション・XSS・DDoS防御 |

| ロードバランシング | ALB (Multi-AZ) | AZ-a/AZ-cのFargateタスクに負荷分散 |

| パブリック | NAT Gateway (AZ-a / AZ-c) | Private Subnetからの外部通信(SES・パッチ取得等) |

| アプリケーション | ECS Fargate (AZ-a / AZ-c) | CRMアプリケーション。コンテナベースでスケーラブル |

| バッチ処理 | AWS Batch (Fargate) | 日次/月次ETL、データエクスポート、レポート生成 |

| メール | Lambda + Amazon SES | CRM通知メール・一括メール送信 |

| データベース | Aurora PostgreSQL Serverless v2 (Multi-AZ) | CRMマスタデータ。Writer/Reader分離で読み書き最適化 |

| ファイルサーバー | FSx for Windows File Server | Windows SMB互換。帳票・ドキュメント・共有ファイル |

| バックアップ | Amazon S3 | バッチ出力・ログ・バックアップの長期保存 |

| セキュリティ | Secrets Manager / KMS | DB接続情報の安全な管理・保存データの暗号化 |

| 監視 | CloudWatch / CloudTrail | メトリクス・ログ・監査証跡 |

Site-to-Site VPN でプライベート閉域接続: CRMデータはインターネットに露出させず、IPsec VPNトンネル経由でのみアクセス可能。Customer Gateway側でBGPルーティングを設定し、冗長VPNトンネル(2本)で可用性を確保。将来的にDirect Connectへの移行も容易。

ECS Fargate によるマルチAZ冗長化: AZ-a / AZ-c の2AZにFargateタスクを配置。ALBのヘルスチェックで障害AZを自動切り離し。EC2管理不要でパッチ適用の運用負荷を排除。デプロイはローリングアップデートでゼロダウンタイム。

Aurora Serverless v2 のWriter/Reader分離: CRMの読み取り負荷(一覧表示・検索・レポート)をReaderに逃がし、Writerの書き込み性能を確保。Serverless v2により業務時間帯の負荷増に自動スケール、夜間は最小ACUでコスト最適化。

FSx for Windows File Server でSMB互換維持: 既存のWindows環境からのファイルアクセスパターン(SMBプロトコル)を変更不要で移行可能。Active Directory統合でNTFSアクセス権限を維持。マルチAZ配置で高可用性を確保。

AWS Batch でバッチ処理を分離: ETL・レポート生成・データエクスポートをアプリケーションサーバーから分離。Fargateベースで実行するため、バッチ処理専用のインスタンス管理が不要。EventBridgeスケジューラと組み合わせて日次/月次ジョブを自動実行。

ap-northeast-1 (東京) リージョン基準の月額概算。実際の費用は利用量により変動します。為替レート: $1 = 150円

| サービス | 構成 | Dev (月額) | Prod (月額) |

|---|---|---|---|

| ECS Fargate | 2タスク (0.5vCPU, 1GB) x 2AZ | $40 (6,000円) | $80-160 (12,000-24,000円) |

| ALB | Multi-AZ | $20 (3,000円) | $25-50 (3,750-7,500円) |

| Aurora Serverless v2 | Writer + Reader (0.5-4 ACU) | $50-100 (7,500-15,000円) | $200-400 (30,000-60,000円) |

| FSx for Windows | 32GB SSD, Single/Multi-AZ | $40-80 (6,000-12,000円) | $80-200 (12,000-30,000円) |

| AWS Batch (Fargate) | 日次バッチ (0.5vCPU, 1GB) | $5-15 (750-2,250円) | $15-50 (2,250-7,500円) |

| Lambda + SES | メール送信 (月1万通) | $1-3 (150-450円) | $3-10 (450-1,500円) |

| Site-to-Site VPN | 2トンネル | $36 (5,400円) | $36 (5,400円) |

| NAT Gateway | 2台 (AZ-a/c) | $70 (10,500円) | $70-140 (10,500-21,000円) |

| WAF | 基本ルール | $10-15 (1,500-2,250円) | $10-15 (1,500-2,250円) |

| S3 | バックアップ (100GB) | $3 (450円) | $3-10 (450-1,500円) |

| Secrets Manager | 3シークレット | $1 (150円) | $1 (150円) |

| KMS | 暗号化キー | $1 (150円) | $1-3 (150-450円) |

| CloudWatch | ログ + メトリクス | $10-15 (1,500-2,250円) | $15-30 (2,250-4,500円) |

| 合計 | $287-423 (約43,050-63,450円) | $539-1,105 (約80,850-165,750円) | |

前提条件: Dev=テスト用途・業務時間のみ稼働、Prod=24/7稼働・50-100ユーザー規模。VPNは常時接続。NAT Gatewayは2AZ固定費。FSxは32GB SSDストレージ基準。

コスト最適化: Fargate Savings Plans (最大50%削減)。Aurora ACU最小値0.5で夜間コスト抑制。Dev環境はスケジュール停止で40%削減可。FSxのストレージサイズは利用実績に応じて調整。NAT Gatewayは1AZに集約も検討可(可用性とのトレードオフ)。

Powered by AWS Diagram MCP Server